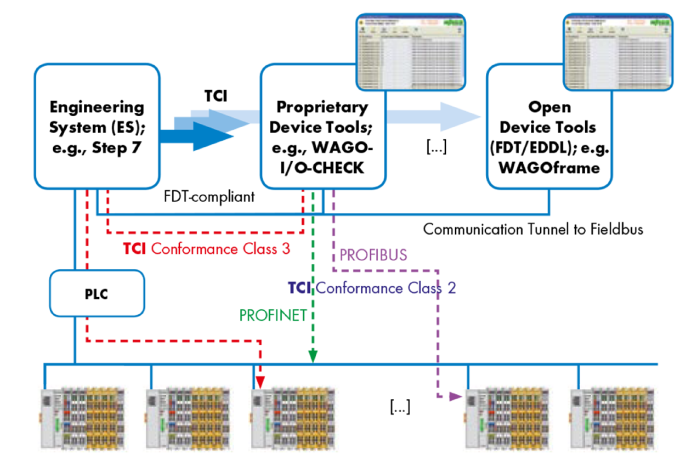

Konfiguracja modułów bezpieczeństwa z systemem nadrzędnym

Konfiguracja modułów bezpieczeństwa z systemem nadrzędnym

Poprzedni Artykuł